Parallax scrolling Boing-Boing

March 30th, 2013, 18:01

Boing-Boing: Friendly Darkness

SO soll mein Blog auch aussehen. Wer mag mir das mal eben nachcoden?

Update, 10 Jahre später: da ist gar kein Parallax Scrolling mehr ![]()

Boing-Boing: Friendly Darkness

SO soll mein Blog auch aussehen. Wer mag mir das mal eben nachcoden?

Update, 10 Jahre später: da ist gar kein Parallax Scrolling mehr ![]()

Hacker, Coder, Computerfreaks aufgepasst: falls ihr an Ostern keinen Bock auf Eiersuche habt, könnt ihr stattdessen nach Saarbrücken fahren und euch auf der Demo-Party Revision herumtummeln. Die Einladungsdemo zeigt euch, was euch erwartet:

(via heise)Zwischen den Wettbewerben finden wieder Seminare statt – diesmal satte 15. Die Themen gehen von der Geschichte des Computer-Herstellers Commodore über Anleitungen zur effektvollen Ausleuchtung von Demo-Beiträgen bis zu einem Kurs zur Erzeugung von druckfähigen Modellen mit dem 3D-Modeller ZBrush. Party-Sponsor ARM steuert einen Vortrag zur Code-Optimierung für OpenGL ES bei.

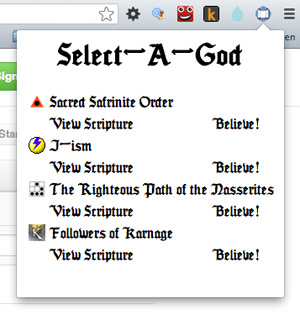

Im Rahmen des "God Mode"-Art-Hack-Days entstand ein Browser-Plugin namens God.js, das es dem Anwender erlaubt, seine eigene Religion zu programmieren und Gebote festzulegen. "Du sollst nicht surfen zu erpresserischen Zeitungsverlagen" oder "Verschwende nicht deine kurze Lebensspanne mit 9GAG" oder so. Auch ne Art, auf den Bullshit von Religion hinzuweisen

Im Rahmen des "God Mode"-Art-Hack-Days entstand ein Browser-Plugin namens God.js, das es dem Anwender erlaubt, seine eigene Religion zu programmieren und Gebote festzulegen. "Du sollst nicht surfen zu erpresserischen Zeitungsverlagen" oder "Verschwende nicht deine kurze Lebensspanne mit 9GAG" oder so. Auch ne Art, auf den Bullshit von Religion hinzuweisen ![]() Leider leidet es an der gleichen Krankheit wie so viele andere von Computerfreaks hingefriemelte Software: Überkomplexität gepaart mit unintuitiver Bedienung.

Leider leidet es an der gleichen Krankheit wie so viele andere von Computerfreaks hingefriemelte Software: Überkomplexität gepaart mit unintuitiver Bedienung.

Das Ding ist leider nicht ganz so trivial, wie ich mir das grade vorgestellt habe, sonst hätte ich mal schnell eine Broswer-based Nerdcore-Religion zusammengefrickelt.

meint René, und der ist ja in Computerdingen nicht gerade unbeleckt. Schade ![]()

Das hier ist weder neu noch originell, aber das macht ja mal sowas von nix denn: ES IST ALLES SO WAHR! Und die Wahrheit war noch nie neu oder originell, ne?

Pictures from a developer's life

When I launch my script for the first time after several hours of development

When the app goes into beta and the first bug reports arrive

When I’m told that the module on which I have worked all the week will never be used

Mehr? Da!

(danke, fronti!)

Mwahahaaa, N00b!! XD

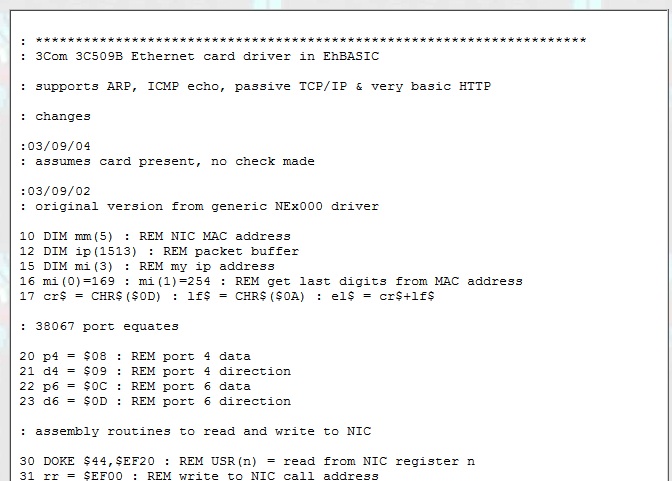

Hach ![]() Nerds gibt's. Hier hat einer einen TCP/IP Stack auf dem Realtek 8019AS in ehBASIC nachgecodet:

Nerds gibt's. Hier hat einer einen TCP/IP Stack auf dem Realtek 8019AS in ehBASIC nachgecodet:

http://mycorner.no-ip.org/6502/suprchips/network/3c509b.html

(via vscd)Yep, geht, und zwar so:

hyphens:auto;

-webkit-hyphens:auto;

-moz-hyphens:auto;

-ms-hyphens:auto;

und damit das auch auf deutsch funktioniert, muss das HTML-Tag so aussehen:

<html lang="de">

bzw.

<html lang="de-DE">

Wurde soeben hier implementiert ![]() check this:

check this:

Weit hinten, hinter den Wortbergen, fern der Länder Vokalien und Konsonantien leben die Blindtexte. Abgeschieden wohnen Sie in Buchstabhausen an der Küste des Semantik, eines großen Sprachozeans. Ein kleines Bächlein namens Duden fließt durch ihren Ort und versorgt sie mit den nötigen Regelialien. Es ist ein paradiesmatisches Land, in dem einem gebratene Satzteile in den Mund fliegen. Nicht einmal von der allmächtigen Interpunktion werden die Blindtexte beherrscht – ein geradezu unorthographisches Leben.

Eines Tages aber beschloß eine kleine Zeile Blindtext, ihr Name war Lorem Ipsum, hinaus zu gehen in die weite Grammatik. Der große Oxmox riet ihr davon ab, da es dort wimmele von bösen Kommata, wilden Fragezeichen und hinterhältigen Semikoli, doch das Blindtextchen ließ sich nicht beirren. Es packte seine sieben Versalien, schob sich sein Initial in den Gürtel und machte sich auf den Weg.

Als es die ersten Hügel des Kursivgebirges erklommen hatte, warf es einen letzten Blick zurück auf die Skyline seiner Heimatstadt Buchstabhausen, die Headline von Alphabetdorf und die Subline seiner eigenen Straße, der Zeilengasse. Wehmütig lief ihm eine rethorische Frage über die Wange, dann setzte es seinen Weg fort.

Unterwegs traf es eine Copy. Die Copy warnte das Blindtextchen, da, wo sie herkäme wäre sie zigmal umgeschrieben worden und alles, was von ihrem Ursprung noch übrig wäre, sei das Wort "und" und das Blindtextchen solle umkehren und wieder in sein eigenes, sicheres Land zurückkehren.

Doch alles Gutzureden konnte es nicht überzeugen und so dauerte es nicht lange, bis ihm ein paar heimtückische Werbetexter auflauerten, es mit Longe und Parole betrunken machten und es dann in ihre Agentur schleppten, wo sie es für ihre Projekte wieder und wieder mißbrauchten. Und wenn es nicht umgeschrieben wurde, dann benutzen Sie es immernoch.

(Blindtext von all2e)

Mwahahaa, fluchende Coder. So ähnlich liest sich mein durchschnittlicher Tagesablauf auch. Ich bin gerade zu faul, den Nicht-Nerds zu erklären, was "github" oder eine "revision control" oder "einchecken" ist. Egal. Ich könnt mich kaputt lachen, die meisten normalen Menschen werden nur Bahnhof verstehen.

http://www.commitlogsfromlastnight.com/

because real hackers pivot two hours before their demo

Ja, geht. Und zwar mit einer URL wie dieser:

http://gdata.youtube.com/feeds/api/playlists/PL5Q_z202ibe00x6EUnB_sCjAxGMPeSkXG

wobei ihr einfach nur die Playlist-ID mit der ersetzen müsst, die ihr abonnieren wollt.

(danke, daniel!)

Gerade lösche ich meinen Mülleimer "sicher", also mit zigmehrfachem Überschreiben der Daten. Das zwingt meinen Maccy ziemlich in die Knie. Deshalb wollte ich die Prio des Threads ein bisschen runter regeln. Unter Windows geht das mit dem Prozessmonitor, unter OSX macht man erst den Activity Monitor auf um an die ID des Prozesses zu kommen und klöppelt dann sowas hier ins Terminal:

sudo renice +1 -p 3692

A process can have a priority between +20 (lowest priority) and -20 (highest priority). 0 is the default priority. The above will make the the process with PID 3692 with a slightly lower priority.

Ich habs gleich mal auf +10 eingestellt. Nicht kleckern, klotzen ![]()

Holy shit. Jetzt hab ich aber langsam die Faxen dicke. WordPress 3.5 schmeißt mir sämtliche YouTube-Videos aus Posts raus, die "im Voraus" zur Publikation vorgesehen sind (scheduled, k.A. wie das auf deutsch heißt). Das ist ein echtes Problem, z.B. das hübsche Feuerwerk gestern Nacht ging gar nicht an den Start, gleiches gilt für die "Aufgewacht!"-Rubrik.

Andere haben dieses Problem offenbar auch und es ist auch als offizieller Bug gelistet. Einen Bugfix dazu gibt's auch schon, den werde ich jetzt mal austesten...

Update: der Bugfix bringt's!

WordPress hat die Angewohnheit, jeden Artikel zigmal als sogenannte Revision zu speichern, wenn ihr "Save Draft" oder "Preview" klickt. Das ist zwar ganz praktisch führt aber eben auch dazu, dass die Datenbank unnötig anschwillt, weil eben jeder Artikel mehrfach vorhanden ist. So sieht das aus:

Braucht eigentlich kein Mensch. Alle diese Revisionen könnt ihr mit einem simplen SQL-Statement löschen:

DELETE FROM wp_posts WHERE post_type = "revision";

Ich mache das regelmäßig, heute habe ich meine DB damit wieder um über 10.000 Zeilen erleichtert.

Wie immer gilt: 1. erst ein Backup der Datenbank anlegen und 2. daMax übernimmt keine Haftung für Schäden, die ihr eurer Datenbank zufügt.

Update:

alpipego meint:

Ist nicht der neueste Post, ich weiß… geht auch über die wp-config: define( 'WP_POST_REVISIONS', 3);. Hier die Seite im Codex dazu.

wordpress | revisions | revisionen

Ey, lass mich einfach rein, okay? |

Ich will das hier nie wieder sehen. |

Ihr Browser versucht gerade eine Seite aus dem sogenannten Internet auszudrucken. Das Internet ist ein weltweites Netzwerk von Computern, das den Menschen ganz neue Möglichkeiten der Kommunikation bietet.

Da Politiker im Regelfall von neuen Dingen nichts verstehen, halten wir es für notwendig, sie davor zu schützen. Dies ist im beidseitigen Interesse, da unnötige Angstzustände bei ihnen verhindert werden, ebenso wie es uns vor profilierungs- und machtsüchtigen Politikern schützt.

Sollten Sie der Meinung sein, dass Sie diese Internetseite dennoch sehen sollten, so können Sie jederzeit durch normalen Gebrauch eines Internetbrowsers darauf zugreifen. Dazu sind aber minimale Computerkenntnisse erforderlich. Sollten Sie diese nicht haben, vergessen Sie einfach dieses Internet und lassen uns in Ruhe.

Die Umgehung dieser Ausdrucksperre ist nach §95a UrhG verboten.

Mehr Informationen unter www.politiker-stopp.de.